7月3日,日本7-Eleven推出的移动支付工具7pay发生大规模盗刷,官方在晚上暂停了服务。7月4日,7pay社长召开新闻发布会向公众谢罪道歉并承诺赔偿损失,同日晚上,日本警方宣布逮捕了两个涉嫌盗刷的中国籍人士。事情至此告一段落,但是引发的风波才刚刚开始。

日本经产省要求提交保证书

据日本共同社报道,7月9日,日本经济产业相世耕弘成在内阁会议后的记者会上透露,鉴于移动支付服务“7pay”遭遇盗刷事件,已要求其他支付服务商提交保证书,以确认其是否遵守旨在防止违规的方针。

保证书的提交日期为8天。对象为二维码支付服务提供商,手机支付等也包含在内。世耕弘成表示若未遵守方针,则会被排除出包括10月消费税增税时积分返点活动在内的无现金化推进项目,此外“还将采取要求退还补贴的严厉措施”。

日本经产省的功能类似于我国的发改委,全称是经济产业省,负责制订经济计划、综合政策调整、经济调查分析等等,因此这份保证书的分量不可谓不沉重,相当于立下了军令状。当然,这份保证书更为重大的意义是让支付服务商压上了自己的声誉。

声誉在日本商业社会中是非常重要的一部分,有些时候甚至比资金实力更为重要。经产省要求提交保证书这一举措很直接的抓住了要害。在7pay高官面对记者提问表现出连双重验证都不知道的情况下,日本经产省或许也有为现在饱受质疑的日本移动支付行业重新树立声誉的含义。

有可能是恶意竞争导致的攻击?

根据7pay官方公布的信息,其支付系统在7月1日开始运行之后就受到了来自以中国为主的海外的未经授权访问,是引发盗刷的直接原因,日本警方在7月4日抓获的两个中国籍男士则是间接证实了官方的信息。于是日本各大媒体都以“疑似来自中国的攻击”进行了报道,怀疑是中国黑客对7pay进行了攻击。

产生这种猜测无可厚非,而且有理有据让人信服。但是移动支付网也注意到了国外极少数媒体的判断:这一切有可能是来自于移动支付公司之间不健康的竞争。

7pay在7月1日开始提供服务,7月4日就被盗刷逼得停止运营,如同受到了一次精准快速的“外科手术式”打击。这一切不由的让人怀疑,是早有谋划的阴谋还是7pay不甘人后想要早点进入市场上线了不安全的系统?

如果将中国的移动支付市场类比于魏蜀吴三国争霸,那么日本的移动支付市场则是争霸开始前的群雄并起,处于战国时期。比较知名的有PayPay、Line Pay、R Pay,有我们熟知的、突入日本市场的支付宝、微信、银联,还有一些在中国不太出名的移动支付公司,在群雄乱斗当中,发生什么都不太奇怪。

在这场乱斗中,后发的7pay具有巨大的先天优势。7-Eleven作为日本最大的连锁便利店遍布日本各地,深入到了日本人日常生活的方方面面。因此7pay天生自带高频小额支付场景,而且是各种场景中最具有价值的一类。

其他还在扩展使用场景的支付公司对后发先至的7pay进行了一次恶意的攻击似乎也说得过去。但是我个人更相信7pay是因为着急上线而忽略了系统安全。7月11日对于7-Eleven来说是一个重要的活动日,错过一次只能等明年,为了赶上今年的7-11活动,7pay急匆匆上线了没有经过测试的系统,从而导致了盗刷问题。

前文提到过声誉是日本商业社会中极为重要的一部分,在日本政府提出了“无现金愿景”并对移动支付公司进行帮扶的时候,7pay发生了这样的恶性事情很有可能就此一蹶不振。

如果7pay不能参加日本经产省即将在10月进行的积分返点活动等一系列推广活动,或许会就此夭折,因为从10月开始,日本的消费税将上调2%。其他支付公司可以通过日本经产省的活动将这2%消费税返还给消费者,从而吸引大量用户。

7pay如果不能参加日本经产省的各种推广活动,这2%的消费税或许会成为压死7pay的最后一根稻草。

7pay盗刷过程有一个大问题

7pay被攻击的理由有可能是“来自中国的黑客团伙”可能是“由于不健康竞争”,也可能是两者兼有,但7pay遭受了恶意攻击这一点毋庸置疑,当务之急是弄清楚攻击是怎么进行的?

从盗刷发生到现在,绝大部分人都认为是7pay的系统设计存在问题,不需要二次验证就可以改变密码是一个非常愚蠢的漏洞,也是能被犯罪分子轻易利用的主要原因。盗刷犯罪的全过程日经网在报道时给出了详细的说明并附上了说明图片。但是,其中有个关键问题值得我们注意:通过邮箱改变的是什么密码?

7pay的本质是一个电子钱包,需要用户先把资金充值到钱包中才可以使用。根据日本记者三上洋的研究,想要通过7pay进行盗刷有两个障碍,一个是7pay程序的登录密码,另一个是7pay充值密码。

在7pay的设计上,7pay登录密码需要设置为8位以上,且带有英文+数字,而充值认证密码需要设置为6位以上密码,不能使用英文大写字母,需要吐槽的是两个密码可以一样。关键点在于,如果使用的是银行卡进行充值,充值密码是3D Secure安全验证密码。

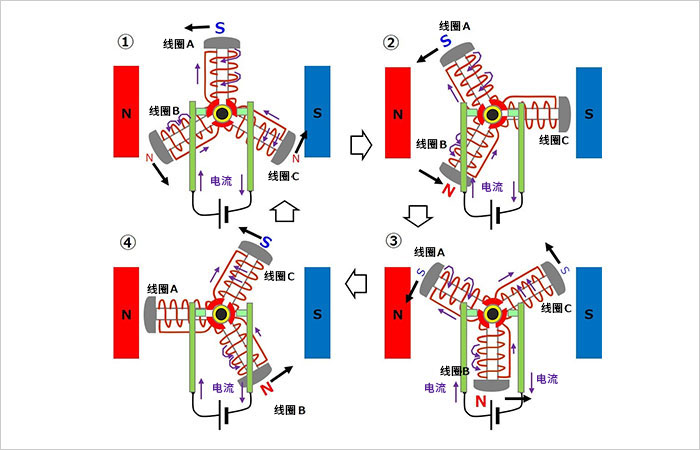

3D Secure是由VISA率先推出的信用卡网上交易安全认证方案,3D的意思是Acquirer Domain收单行、Issuer Domain发卡行、Interoperability Domain卡组织。用户发起支付指令之后,商户的收单行会承接该指令,然后传递给卡组织,卡组织再传递给发卡行。不需要U盾之类的实体安全口令。用户通过卡号,CVV2,过期时间以及设置的安全验证密码的校验来完成验证,也可能通过手机短信来完成认证。

通过邮箱可以重置7pay的充值密码吗?如果不能,那么盗刷者是如何为7pay充值的?这个问题非常值得深究,甚至比为什么7pay没有设置双重验证更值得深究。现在来看,如果可以通过邮箱重置7pay的充值密码反而是一个比较好的结果。

如果不能通过邮箱重置7pay的充值密码,轻则7-Eleven发生了严重的数据泄露,甚至泄露了明文密码,重则日本整个移动支付体系一直有重大漏洞,由于之前有较为严密的账户安全体系所以没有暴露出来,这次因为7pay账户可以被轻易重置所以才暴露。

最后

在移动支付网截稿之前,日本警方公布消息又抓获了一名利用7pay施行盗刷的中国籍女留学生,她还是7-Eleven的店员。7pay被“来自中国的黑客组织攻击”再一次得到了侧面证实。盗刷的原因是什么?盗刷是如何进行?至今官方也没有给出详细解释。

7pay官方宣布将加入双重认证和消费上限作为新的安全措施,并在昨天宣布禁止Line、Facebook等五种外部账号的登录以确保安全。但是日本媒体、日本民众和7-Eleven的店主都对这些措施都不够满意。

-

黑客

+关注

关注

3文章

284浏览量

21858 -

移动支付

+关注

关注

0文章

576浏览量

48038

原文标题:【新闻周评】7pay盗刷或因为恶意竞争 盗刷如何进行依旧成迷

文章出处:【微信号:mpaypass,微信公众号:移动支付网】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

无刷直流电机驱动方案控制板设计以及相关产品应用

有刷电机碳刷设计

发电机是无刷好还是有刷好

有刷电机和无刷电机的区别

直流有刷电机如何控制角度

小雅触屏音箱刷机成maskrom

有刷?无刷?一分钟教你怎么选!

特斯拉暂停Cybertruck交付,雨刷电机问题成原因

无刷电机和有刷电机是什么意思

空心杯电机是有刷还是无刷好

无刷直流电机测量好坏的方法有哪些

有刷电机旋转的原理介绍

有刷电机的核心电刷考量

7pay盗刷或因为恶意竞争 盗刷如何进行依旧成迷

7pay盗刷或因为恶意竞争 盗刷如何进行依旧成迷

评论