大家思考一个问题,在汽车MCU运行时代码通常都是直接在flash中运行,很少出现把一个功能栈拷贝到ram中运行,主要是MCU的SRAM通常十分珍贵,且比较小,虽然最近出来的片子S32G、TC3xx SRAM已经来到MB级别,但是鉴于成本、和芯片厂通常会将PFlash和CPU直连以加快取指速度,一般都还是采用比较传统的方式。

既然是直接取指,如果应用程序是加密存储在flash中,即使安全启动通过,应用程序解密完也没有足够的ram存放,所以一般来说,存放在flash中的代码均是以明文+签名or认证码的方式进行处理。

因此,汽车网络安全工程师最熟悉的AES128-CMAC来了。

02.AES-CMAC详解

首先我们来回顾什么是AES(advanced encryption standard)加密算法。

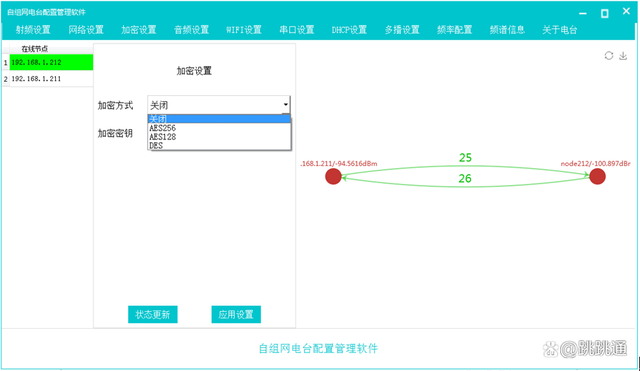

AES屁股后面跟的工作模式通常是CBC\CFB这些,这个CMAC是个啥?

来看下全称:Cipher-based Message Authentication Code。

我们知道MAC本身就是与密码相关的Hash,它不仅提供了比crc这类算法更强的数据完整性保护,还防止了数据未经允许的修改、破坏等(验证数据来源)。为什么呢?因为MAC就是将密钥和明文使用某种算法共同计算出一个值,只有知道密钥的接收方才能计算出与之匹配的值;即使密钥被攻击者破解,由于MAC的hash属性,攻击者是无法反推出数据的。

所以我们在SecOC里面最常用的还是AES128-CMAC外加FvM防止重放攻击。

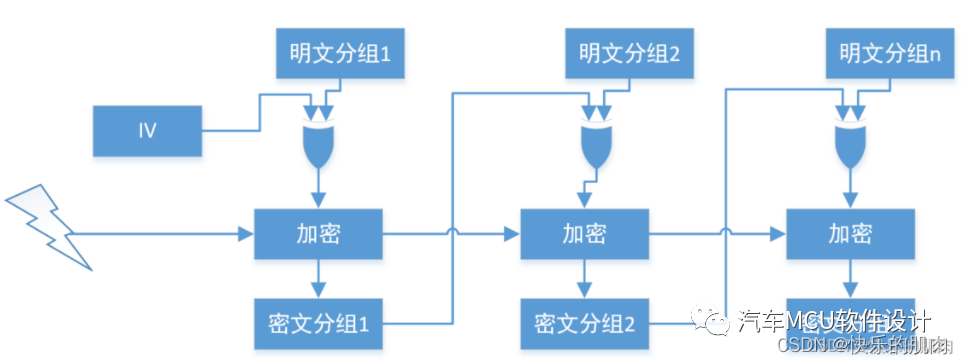

本质上,AES-CMAC和OMAC1(一种改进的CBC-MAC算法)相同,使用一个私密的密钥、可变长度的消息数据(对齐该消息按照固定长度进行分块计算),最终返回一个固定长度的值,这个值我们叫做MAC。

**2.1 子密钥的生成 **

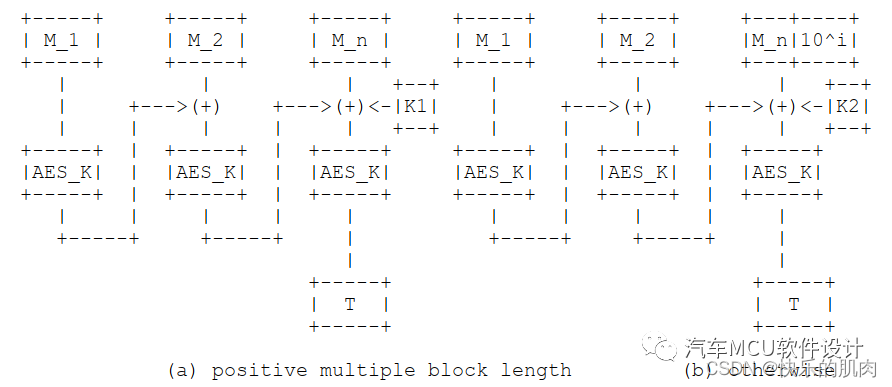

对于CMAC来说,存在数据长度不是128bit整数倍的情况,因此,这个算法流程有两种,如下:

case a :消息数据是128bit的整数倍,使用私密密钥k1生成MAC(T);

case b:消息数据不能整除,使用私密密钥k2生成MAC(T);

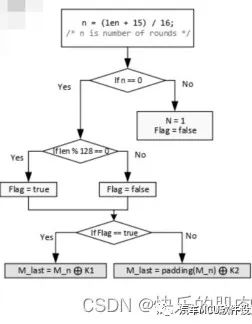

而私密密钥的生成又是按照如下方式生成:

初始向量IV(0) + 原始key,使用AES-128-CBC,生成一个中间输出L;

判断该L最高位是否等于0;如果等于0,k1 = L << 1;否则,k1 = (L << 1)XOR 0x87(Rb_const);

判断k1的最高位是否等于0;如果等于0,k2 = k1 << 1;否则,k2 = (L << 1)XOR 0x87(Rb_const);

同时对于上述两个case,使用k1或者k2生成消息数据最后一块的数据。

需要注意的是,当处于case b时,M_last是需要进行填充的,填充方式参考04.数据填充

2.2 MAC生成算法

使用AES-CMAC进行计算,需要三个输入:私密密钥(k)、消息数据、消息数据长度;具体操作流程如下:

仅在最后一步使用的明文分组生成AES-CMAC。

可以选择直接把明文组包+CMAC发给接收方,也可以用密文+CMAC。

03.HMAC详解

HMAC(Hash-based Message Authentication Code):Hash函数是公开的,因此直接使用无密钥的Hash对数据处理,只能保证数据的完整性。如果加上MAC值,那么就可以验证数据的来源有效。

MD-5和SHA-1就是这种hash函数的示例。

04.数据填充

我们发现,在使用上述算法进行计算时,AES都是以一个块进行计算,如果此时要计算的数据分组后最后一块不够128bit,就要进行填充,常见填充方式(假设数据块为8个byte)如下:

全0填充

填充结构:

Data:| 11 11 11 11 11 11 11 11 | 11 11 00 00 00 00 00 00 |

PKCS#7填充

每一个字节都表示填充的长度,如下:

| 11 11 11 11 11 11 11 11 | 11 11 06 06 06 06 06 06 |

ANSI X.923 填充

该方式用0进行填充,但用最后一个字节表示填充的长度,如下:

| AA AA AA AA AA AA AA AA | AA AA 00 00 00 00 00 06 |

审核编辑:刘清

-

mcu

+关注

关注

146文章

17133浏览量

351014 -

CMAC

+关注

关注

0文章

9浏览量

11051 -

sram

+关注

关注

6文章

767浏览量

114677 -

AES

+关注

关注

0文章

103浏览量

33225 -

加密算法

+关注

关注

0文章

215浏览量

25545

发布评论请先 登录

相关推荐

汽车遥控加密算法

程序保护的话 是不是加密算法越复杂,安全性越好呢?

软件加密算法都有哪些,这些算法在哪些方面得到了应用

关于应用到游戏中的加密算法的用途及缺陷

基于AES加密算法的信息安全研究(AEC与ECC结合)

汽车信息安全已进入“刷漏洞”时代

汽车信息安全-MCU安全启动加密算法选择

汽车信息安全-MCU安全启动加密算法选择

评论