威胁模型

数据生命周期管理(Data Lifecycle Management)通常将数据划分为生产、存储、使用、分享、销毁、归档几个阶段。而从信息安全保护维度,则一般将数据划分为三种状态,即:Data in Use、Data in Motion/Transit、Data at Rest。

Data in Motion/Transit,即数据传输场景,是大家最熟悉、威廉希尔官方网站 发展最成熟的安全场景。例如基于SSL/TLS协议的Https应用,基于SSH协议的SCP/SFTP应用等。这些威廉希尔官方网站 对数据的安全保护不仅包括加密传输,也包含双向身份认证、完整性保护等。

Data in Use,即数据使用场景。此时数据缓存在系统DRAM、Cache、CPU Register中,一般明文存在。但在一些高安全场景下,为防止侧信道攻击(如Cold Boot Attack获取DRAM中密钥信息),业界也提出了Full Memory Encryption全内存加密威廉希尔官方网站 。如Intel的TME(Total Memory Encryption)、AMD的SME(Secure Memory Encryption)等。FME使能时系统DRAM数据全部为加密存储,CPU通过特定硬件加解密引擎分别在读写数据时做解密加密操作,加解密密钥则一般每次boot时唯一生成。

Data at Rest,即数据(持久化)存储场景。此时数据属于inactive状态未使用,存储在磁盘等非易失性介质。安全风险主要有非授权访问、设备丢失导致数据泄漏等。常见保护方式包括物理/网络层面的隔离和访问控制、以及数据(落盘)加密。对于加密存储的磁盘数据,即使设备(如PC/手机)丢失,攻击者拆出硬盘或Flash器件,也只能读取到器件中的密文,保证关键数据机密性。

威廉希尔官方网站 路线

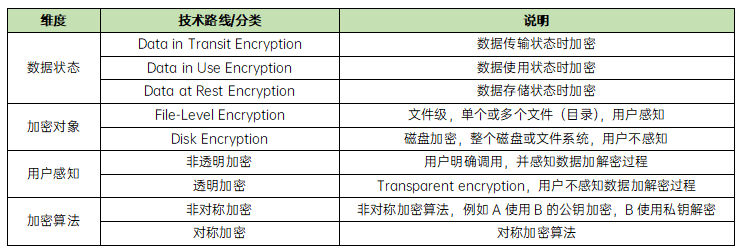

加密是防止数据泄漏、保证机密性的有效手段。按照不同维度,加密威廉希尔官方网站 /方案可以有多种分类,简单汇总如下:

需要说明的是,几种维度不互斥,某一方案通常符合/采用多个特征/威廉希尔官方网站

。例如本文要介绍的磁盘加密威廉希尔官方网站

Disk Encryption,其加密对象一般是整个磁盘或文件系统,但从数据状态维度看属于Data at Res

Encryption威廉希尔官方网站

,从用户感知维度看属于透明加密威廉希尔官方网站

,从加密算法维度看采用对称加密。

下面简单介绍几个分类涉及的威廉希尔官方网站 概念/术语,详情可查阅文末参考链接,及后续章节中的详细分析。

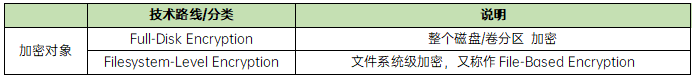

Data at Rest Encryption

数据在at Rest状态下保持加密的威廉希尔官方网站 ,参考https://wiki.archlinux.org/title/Data-at-rest_encryption说明,加密对象一般为磁盘(块设备)、文件系统目录,加解密过程采用透明加密威廉希尔官方网站 。

Transparent Encryption

透明加密,也称作real-time encryption或on-the-fly encryption。特点是数据在使用过程中自动完成加解密,无需用户干预。

-

DRAM

+关注

关注

40文章

2315浏览量

183522 -

数据

+关注

关注

8文章

7045浏览量

89062 -

Linux

+关注

关注

87文章

11306浏览量

209572 -

磁盘

+关注

关注

1文章

379浏览量

25209 -

系统

+关注

关注

1文章

1017浏览量

21351

发布评论请先 登录

相关推荐

云计算的云数据安全与加密威廉希尔官方网站

Nios II语音加密传输系统有什么作用?

利用加密芯片SMEC98SP设计可加密的EEPROM保存加密数据 精选资料推荐

磁盘阵列威廉希尔官方网站 原理学习

磁盘阵列威廉希尔官方网站 原理

标准模型下高效的基于身份匿名广播加密方案

中国成勒索软件威胁重灾区 加密货币劫持暴增85倍

卡巴斯基实验室预测2019年加密货币将出现新的威胁

一种新的采矿加密威廉希尔官方网站 正在对计算机用户产生威胁

Linux 中如何磁盘加密

如何采用SPICE模型加密

磁盘加密威胁模型和威廉希尔官方网站

路线

磁盘加密威胁模型和威廉希尔官方网站

路线

评论