平台:OKT507-C开发板

系统:Android10.0

OKT507-C开发板Android系统版本为Android10.0,默认开启了SELinux。基于MAC访问控制模型的SElinux,可以更好地保护我们的Android系统, 比如限制系统服务的访问权限、控制应用对数据和系统日志的访问等措施,这样就降低了恶意软件的影响,并且可以防止因代码存在的缺陷而产生的对系统安全的影响。

从系统安全方面考虑,SELinux是保护神,但是从软件开发方面,SELinux就是一道牵绊,这是一把双刃剑。

比如我们开发应用或者增加系统服务的某些权限的时候,我们必须遵循SELinux的规则,给我们的应用设置对应的安全策略,否则我们的应用就不具备访问数据或者设备的权限。下面我们MAC访问控制模型开始,简单的梳理一下OKT507-C开发板 Android的安全策略,以及自定义OKT507-C开发板 Android安全策略的方法。访问控制模型DAC,MAC

访问控制是指控制对计算机或者网络中某个资源的访问。没有它,所有人都可以访问任何资源。有了访问控制,用户在获取实际访问资源或进行操作之前,必须通过识别、验证、授权。自主访问控制(DAC: Discretionary Access Control)系统识别用户,根据被操作对象的权限的设置,来决定该用户对其拥有的操作权限,read、write、exec。拥有这个对象权限的用户,又可以将该权限分配给其他用户,此谓之“Discretionary”。缺陷就是对权限控制比较分散,不便于管理,比如无法简单地将一组文件设置统一的权限开放给指定的一群用户。

强制访问控制(MAC: Mandatory Access Control)MAC是为了弥补DAC权限控制过于分散的问题而诞生的。在MAC这种模型里,管理员管理访问控制。管理员制定策略,用户不能改变它。策略定义了哪个主体能访问哪个对象。这种访问控制模型可以增加安全级别,因为它基于策略,任何没有被显式授权的操作都不能执行。MAC被开发和实现在最重视保密的系统中,如军事系统。主体获得清楚的标记,对象得到分类标记,或称安全级别。

基于MAC的SElinux

-

参考链接: -

https://source.android.google.cn/security/selinux

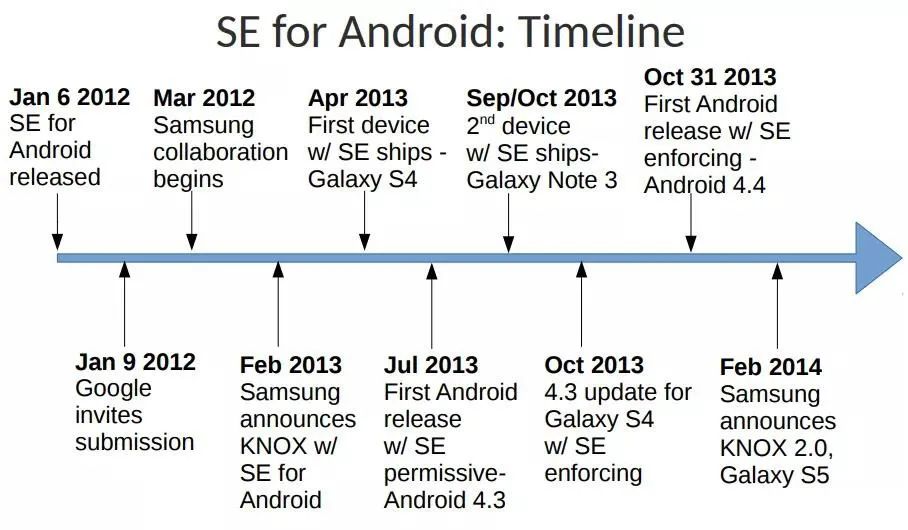

软件通常情况下必须以Root用户帐号的身份运行,才能向原始块设备写入数据。在基于DAC的传统Linux环境中,如果Root用户遭到入侵,攻击者便可以利用该用户身份向每个原始块设备写入数据。从Android4.3 起,SELinux开始为传统的自主访问控制 (DAC)环境提供强制访问控制(MAC)保护功能。

作为Android安全模型的一部分,Android使用安全增强型 Linux(SELinux) 对所有进程强制执行强制访问控制 (MAC),甚至包括以Root/超级用户权限运行的进程(Linux 功能)。例如可以使用SELinux为这些设备添加标签,以便被分配了 Root 权限的进程只能向相关政策中指定的设备写入数据。这样一来,该进程便无法重写特定原始块设备之外的数据和系统设置。

借助 SELinux,Android可以更好地保护和限制系统服务、控制对应用数据和系统日志的访问、降低恶意软件的影响,并保护用户免遭移动设备上的代码可能存在的缺陷的影响。

OKT507-C开发板 Android系统版本为Android10,SELinux默认开启,即使获得了该系统的root权限,也只能向相关策略中指定的设备写入数据,从而更好地保护和限制系统服务,保障系统和数据的安全。

标签、规则和域

SELinux 依靠标签来匹配操作和策略。标签用于决定允许的事项。套接字、文件和进程在 SELinux 中都有标签。SELinux 在做决定时需参照两点:一是为这些对象分配的标签,二是定义这些对象如何交互的策略。

在 SELinux 中,标签采用以下形式:usertype:mls_level,其中 type 是访问决定的主要组成部分,可通过构成标签的其他组成部分进行修改。对象会映射到类,对每个类的不同访问类型由权限表示。

策略规则采用以下形式:allow domains types:classes permissions;,其中:

-

Domain - 一个进程或一组进程的标签。也称为域类型,因为它只是指进程的类型。 -

Type - 一个对象(例如,文件、套接字)或一组对象的标签。 -

Class - 要访问的对象(例如,文件、套接字)的类型。 -

Permission - 要执行的操作(例如,读取、写入)。

策略配置源文件

1、external/sepolicy这是独立于设备的配置,一般不能针对设备进行修改2、device///sepolicy这是特定于设备的配置,基于 BOARDSEPOLICY* 变量来选择对应平台的策略配置。

以OKT507-C开发板为例,OKT507-C开发板策略文件的路径如下:

-

OKT507-android-source/android$ ls device/softwinner/common/sepolicy/ -

private vendor

Type Enforcement (TE) 配置文件

.te 文件中保存了对应对象的域和类型定义、规则。通常每个域一个 .te 文件,例如installd.te。在 device.te、file.te 中声明了设备和文件类型。在某些文件(例如domain.te、app.te)中则存储着共享规则。

以OKT507-C开发板为例,T507 system_app的TE文件的路径如下:

-

OKT507-android-source/android$ ls device/softwinner/common/sepolicy/vendor/system_app.te -

device/softwinner/common/sepolicy/vendor/system_app.te

标签配置文件

1、filecontexts:文件安全上下文

2、propertycontexts:属性安全上下文

SEAndroid app分类

SELinux(或SEAndroid)将app划分为主要三种类型(根据user不同,也有其他的domain类型):

1)untrustedapp 第三方app,没有Android平台签名,没有system权限2)platformapp 有android平台签名,没有system权限3)system_app 有android平台签名和system权限

从上面划分,权限等级,理论上:untrustedapp < platformapp < system_app

以OKT507-C开发板为例,查看当前运行的应用信息:-

console:/ # ps -Z -

usystem_app:s0 system 15712 1861 1050628 110868 SyS_epoll_wait 0 S forlinx.example.app -

uuntrusted_app_27c512,c768 u0_a62 30259 1861 1052120 114132 SyS_epoll_wait 0 S com.forlinx.changelogo

当前运行的两个APP,forlinx.example.app的type就是systemapp,com.forlinx.changelogo的type就是untrustedapp。

OKT507-C开发板自定义system_app的安全策略

以OKT507-C开发板中的Systemmix服务为例,我们为其添加执行脚本的权限:

-

OKT507-android-source/android$ vi device/softwinner/common/sepolicy/vendor/systemmix.te -

... -

allow systemmix vendor_shell_exec:file { getattr open read execute execute_no_trans }; -

allow systemmix shell_exec:file { getattr open read execute execute_no_trans }; -

allow systemmix shell:file { getattr open read execute execute_no_trans }; -

...

-

Android

+关注

关注

12文章

3936浏览量

127397 -

开发板

+关注

关注

25文章

5050浏览量

97455

发布评论请先 登录

相关推荐

全志T507-H国产平台Ubuntu系统正式发布,让您的应用开发更便捷!

国产!全志科技T507-H工业开发板( 4核ARM Cortex-A5)规格书

Android案例分享,基于瑞芯微RK3568国产平台!

ARM Cortex-A53嵌入式开发平台FETT507-C OKT507-C用户编译手册

实测14us,Linux-RT实时性能及开发案例分享—基于全志T507-H国产平台

Android发布,全志T507四核A53@1.4GHz工业平台,含税仅168元起!

fpga开发板与linux开发板区别

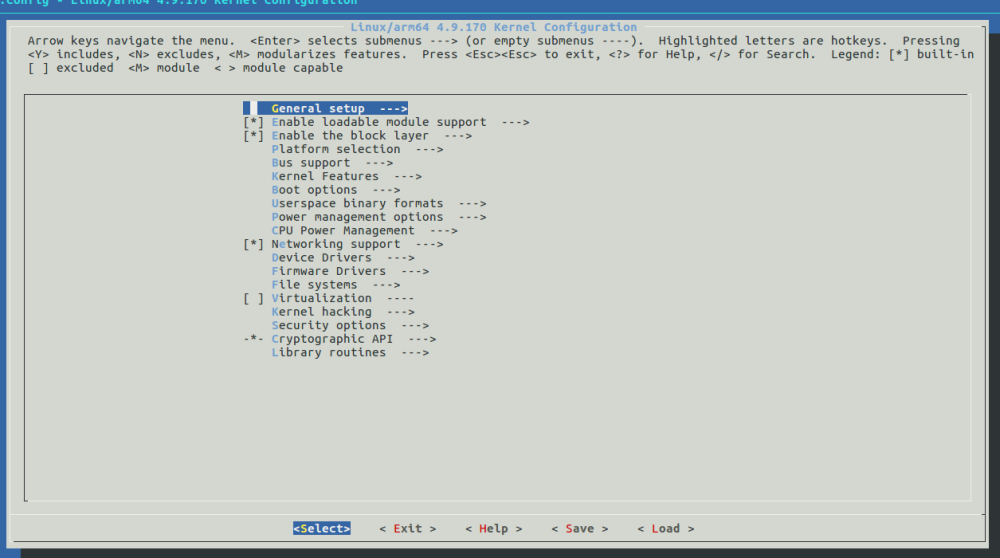

TQT507开发板如何修改和保存内核配置

国产平台之OKT507-C开发板Android 安全策略漫谈

国产平台之OKT507-C开发板Android 安全策略漫谈

![[迅为RK3568<b class='flag-5'>开发板</b>]非科班也能玩转<b class='flag-5'>Android</b>应用,体验QT跨<b class='flag-5'>平台</b>能力](https://file1.elecfans.com/web3/M00/02/F1/wKgZO2diirGAPoENAACpt0CV3xc346.png)

评论