在最新的ntopng版本中,为了帮助理解网络和安全问题,警报已经大大丰富了元数据。在这篇文章中,我们重点讨论用于丰富流量警报和标记主机的"攻击者 "和 "受害者 "元数据。具体来说,当一个流量的客户端或服务器很可能是一个或多个安全问题的始作俑者时,它就被标记为 "攻击者"。同样地,当客户端或服务器被认为受到攻击时,它被标记为 "受害者"。对于非安全导向的用例(如严重的丢包),受影响/引起该问题的主机仍然以高分值突出显示,但它们不会被标记为攻击者/受害者,因为这些词只用于安全领域。

例如:

在对可疑的DGA域名的DNS请求中,客户端被认为是 "攻击者",因为它是这种潜在的恶意请求的发起者。

当检测到远程代码执行(RCE)、跨站脚本(XSS)和SQL注入尝试时,客户端是 "攻击者",而服务器是 "受害者",因为它正被试图利用其漏洞的客户端探测/攻击。

当通过HTTP下载一个二进制/.exe应用程序,假装它是一个无害的文件,如PNG图像,客户端被认为受到了危害,而服务器被认为是恶意的,因为它的来源是可疑的文件,所以两者都被标为 "攻击者"。

一个DNS数据渗透警报的客户端和服务器都被标记为 "攻击者",因为进行数据渗透需要客户端和服务器都在运行渗透软件,如iodine。

本文实例

在这篇文章的提醒中,我们分析了Hancitor感染(由Malware-Traffic-Analysis提供的pcap),以证明ntopng及其新的 "攻击者 "和 "受害者 "元数据在检测此类安全问题方面的有效性。

Hancitor感染基本上是一个多阶段的事件链,导致目标主机下载恶意软件文件,实际上将其变成了威胁者手中的恶意主机。

让我们看看当我们使用ntpng分析带有Hancitor感染的pcap时会发生什么。你可以以下列方式启动ntopng:

ntopng -i 2021-06-01-Hancitor-with-Cobalt-Stike-and-netping-tool.pcap -m "10.0.0.0/8"

警报分析

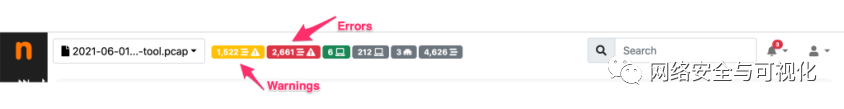

首先,从标题栏可以很清楚地看到有一些可疑的事情发生,因为有成千上万的流量有错误和警告。请注意,被警告的流量的数量可以根据你的配置而变化(见左边的侧栏菜单 "设置"->"用户脚本")。

点击红色的 "错误 "标记将我们带到流量页面,按照有错误的流量进行过滤。通过打开 "状态 "下拉菜单,很明显有一些可疑的活动,如几个可疑的DGA域名请求和2000多个可疑的文件传输。

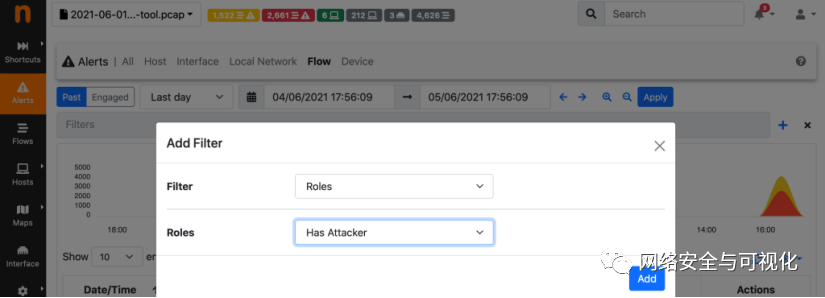

但是,这个页面不足以了解是否有攻击正在进行,以及谁是麻烦的来源。当访问流警报页面时,这一点变得更加明显。在浏览警报之前,我们可以设置一个过滤器,只看到有 "攻击者 "的安全相关警报。

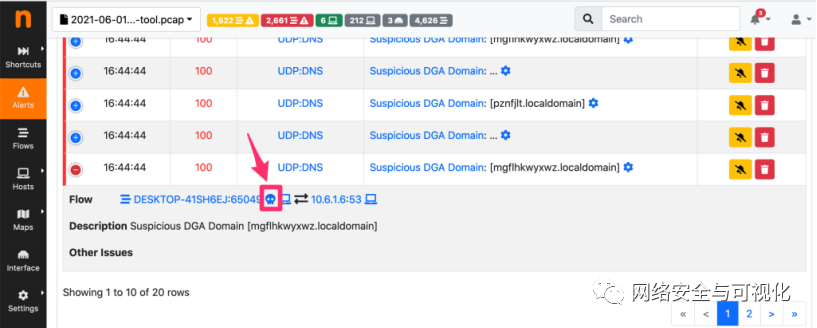

有了这个过滤器,ntopng只显示它检测到的攻击者的警报。事实上,可疑的DGA域警报开始跳出。“骷髅头”符号有助于识别 "攻击者",在这种情况下,就是被Hancitor感染的Windows客户端主机。

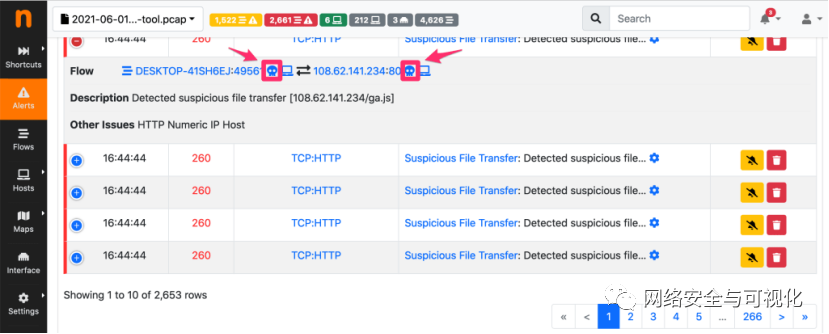

如果我们继续用攻击者浏览警报,我们也会看到成千上万的可疑文件传输警报。对于这种警报,会显示两个骷髅头。事实上,不仅将被攻击的Windows主机标记为 "攻击者",而且也会将分发恶意文件的服务器标记为 "攻击者 "。

如何验证?

但为什么看似无害的文件ga.js的文件传输被认为是可疑的?因为在实践中,这些都不是Javascript文件! 有时,它们只是空文件,有些时候它们是内容不明的二进制文件。只需使用Wireshark提取这些ga.js文件就可以验证这一点,并证明了ntopng在检测网络中发生的这些可疑传输方面的有效性。仅仅通过浏览这些警报就可以发现其他可疑的文件。这些是下载Ficker Stealer和Cobal Strike的请求。

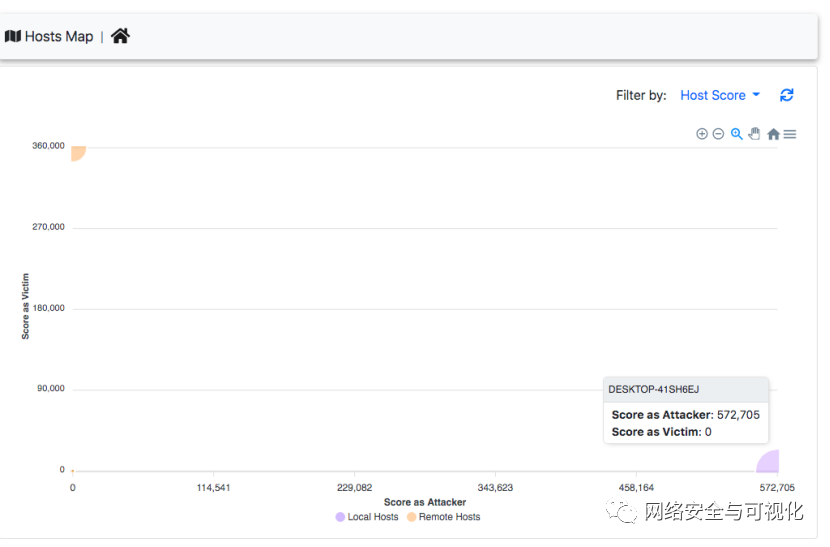

你可以在 "主机地图 "中识别攻击者/受害者(左边栏菜单 "地图"->"主机")。

因为它们是X/Y轴上的两个异常值。点击气泡,你可以立即跳到主机页面,看看会发生什么,这在本文中已经讨论过。

增值功能

最后,值得一提的是,"攻击者 "和 "受害者 "元数据也可用于主机警报,以发现从事可疑活动的主机,如SYN扫描,或大量DNS或ICMP流量。除了如上所示的实时使用得分外,你还可以长期监测得分,以检测它何时偏离其预期行为。这是检测 "软 "行为变化的必要条件,这些变化不会被上述评分威廉希尔官方网站 检测到,而是用于发现具有更多攻击性行为的攻击者。

ntop产品介绍

虹科提供网络流量监控与分析的软件解决方案-ntop。该方案可在物理,虚拟,容器等多种环境下部署,部署简单且无需任何专业硬件即可实现高速流量分析。解决方案由多个组件构成,每个组件即可单独使用,与第三方工具集成,也可以灵活组合形成不同解决方案。包含的组件如下:

PF_RING:一种新型的网络套接字,可显着提高数据包捕获速度,DPDK替代方案。

nProbe:网络探针,可用于处理NetFlow/sFlow流数据或者原始流量。

n2disk:用于高速连续流量存储处理和回放。

ntopng:基于Web的网络流量监控分析工具,用于实时监控和回溯分析。

虹科是在各细分专业威廉希尔官方网站 领域内的资源整合及威廉希尔官方网站 服务落地供应商。虹科网络可视化与安全事业部,凭借深厚的行业经验和威廉希尔官方网站 积累,近几年来与世界行业内顶级供应商Morphisec,Apposite,LiveAction,Profitap,Cubro,Elproma等建立了紧密的合作关系。我们的解决方案包括网络流量监控,网络流量采集和优化,端到端网络性能可视化,网络仿真,网络终端安全(动态防御),物联网设备漏洞扫描,安全网络时间同步等解决方案。虹科的工程师积极参与国内外专业协会和联盟的活动,重视威廉希尔官方网站 培训和积累。

此外,我们积极参与工业互联网产业联盟、中国通信企业协会等行业协会的工作,为推广先进威廉希尔官方网站

的普及做出了重要贡献。我们在不断创新和实践中总结可持续和可信赖的方案,坚持与客户一起思考,从工程师角度发现问题,解决问题,为客户提供完美的解决方案。

-

检测

+关注

关注

5文章

4467浏览量

91429

发布评论请先 登录

相关推荐

网络攻击中常见的掩盖真实IP的攻击方式

IP定位威廉希尔官方网站 追踪网络攻击源的方法

如何进行IP检测

浅谈PUF威廉希尔官方网站 如何保护知识产权

微软Windows快捷助手被黑客滥用,远程管理软件或成攻击突破口

GitHub存在高危漏洞,黑客可利用进行恶意软件分发

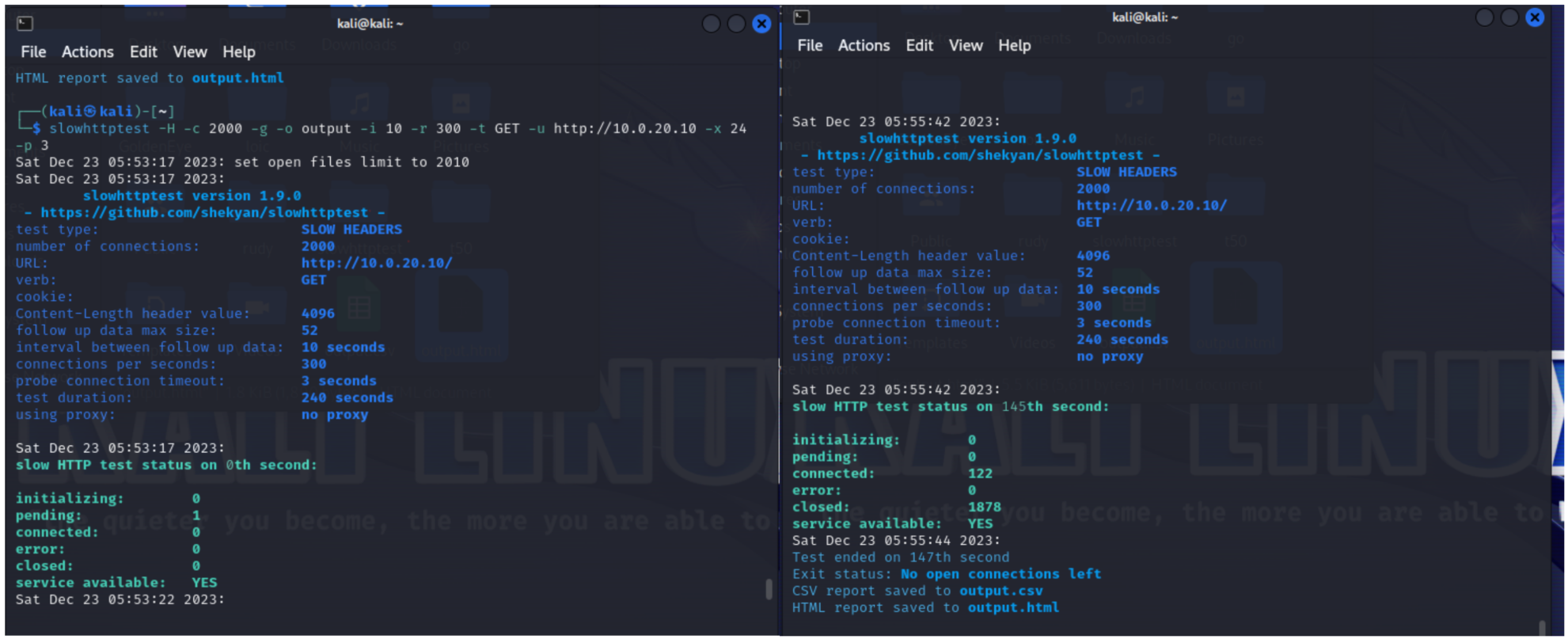

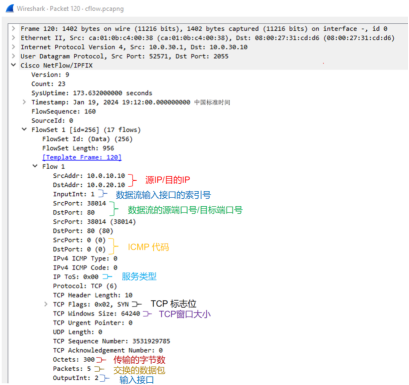

【虹科干货】长文预警!使用ntopng和NetFlow/IPFIX检测Dos攻击(下)

虹科干货 | 长文预警!使用ntopng和NetFlow/IPFIX检测Dos攻击(上)

苹果Mac设备易成为企业环境黑客攻击目标

苹果警告iPhone用户可能成为间谍软件攻击目标

使用ntopng和NetFlow/IPFIX检测Dos攻击(下)

使用ntopng和NetFlow/IPFIX检测Dos攻击(上)

施耐德电气遭勒索软件攻击,大量机密数据泄露

DDoS攻击的多种方式

苹果“电池门”事件:赔偿和解与背后的商业策略

【虹科威廉希尔官方网站

分享】ntopng是如何进行攻击者和受害者检测

【虹科威廉希尔官方网站

分享】ntopng是如何进行攻击者和受害者检测

评论