注1:本文为湖南底网安全团队原创文章,转发请注明出处

注2:该文已同步在今日头条"湖南底网安全"主页发布(原"电子威廉希尔官方网站

论"主页),链接如下:https://www.toutiao.com/article/6914486963169018371/?log_from=17c5b0061d7db_1675651773094

注3:本文描述的“网络”主要指基于IPV4的以太网,网络底层特指:链路层、网络层、传输层

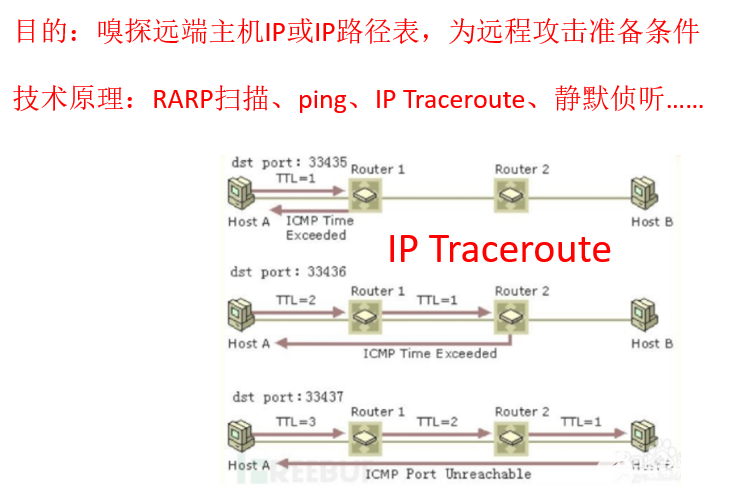

网络安全领域非常广,包括且不限于如下:WEB安全、数据库安全、操作系统安全、应用程序安全、组件安全、服务安全、IOT安全、车联网安全、网络基础设施安全、通信协议安全等,每一个细分领域又包含多个分支,如IOT安全包括且不限于硬件安全、固件安全、芯片安全、无线电探测、通信协议安全,敏感信息保护、认证安全等。本文将从底层协议层出发(非工具使用),剖析揭开网络底层嗅探扫描的真正面纱。

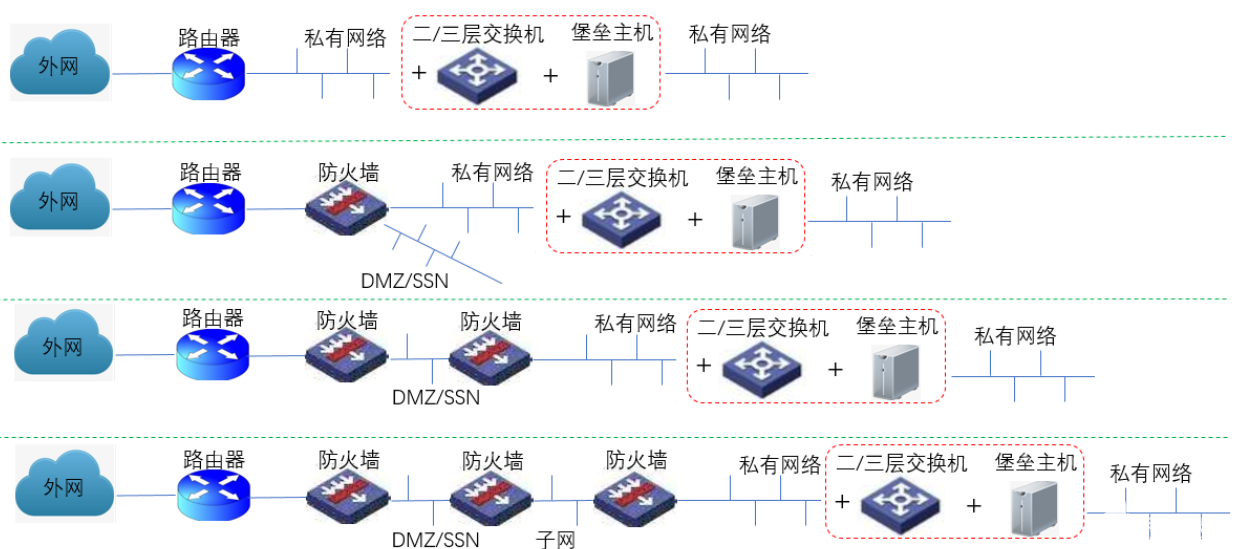

常见网络组网架构图

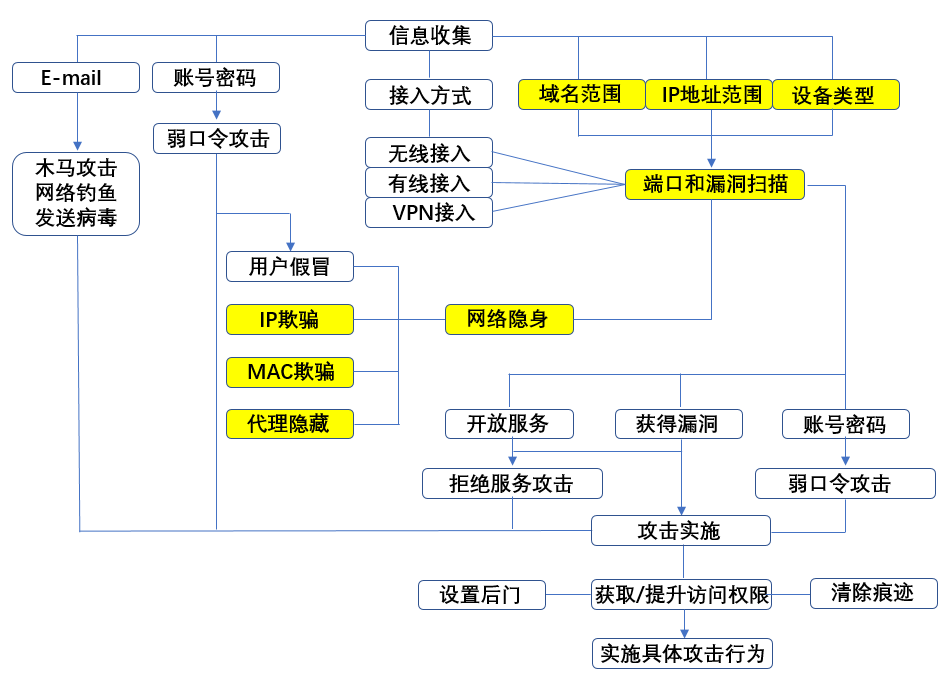

常见网络攻击流程(不含专精特攻击理念)

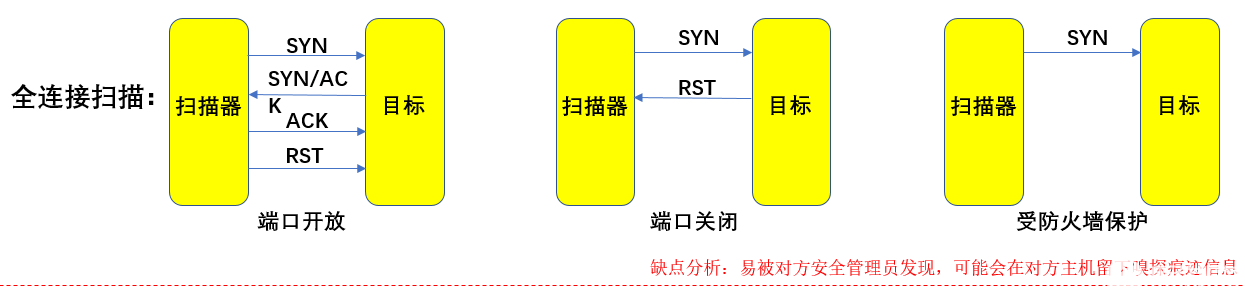

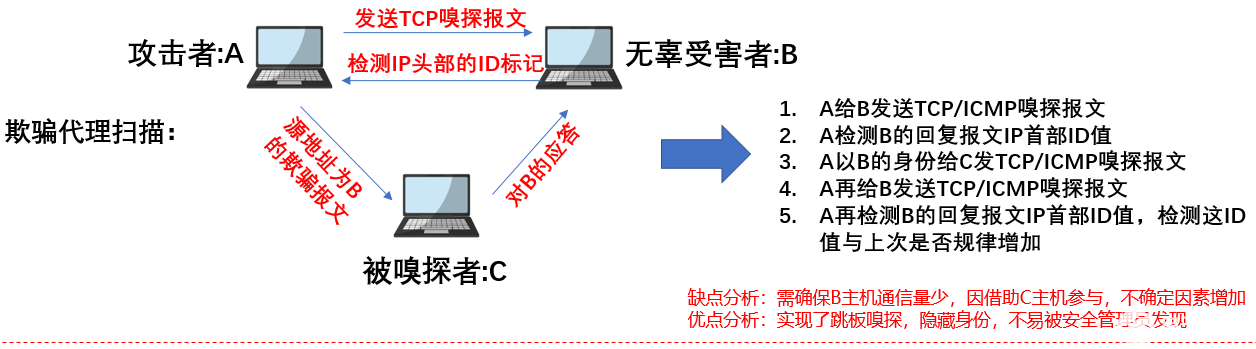

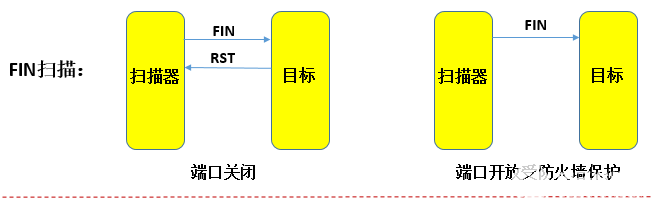

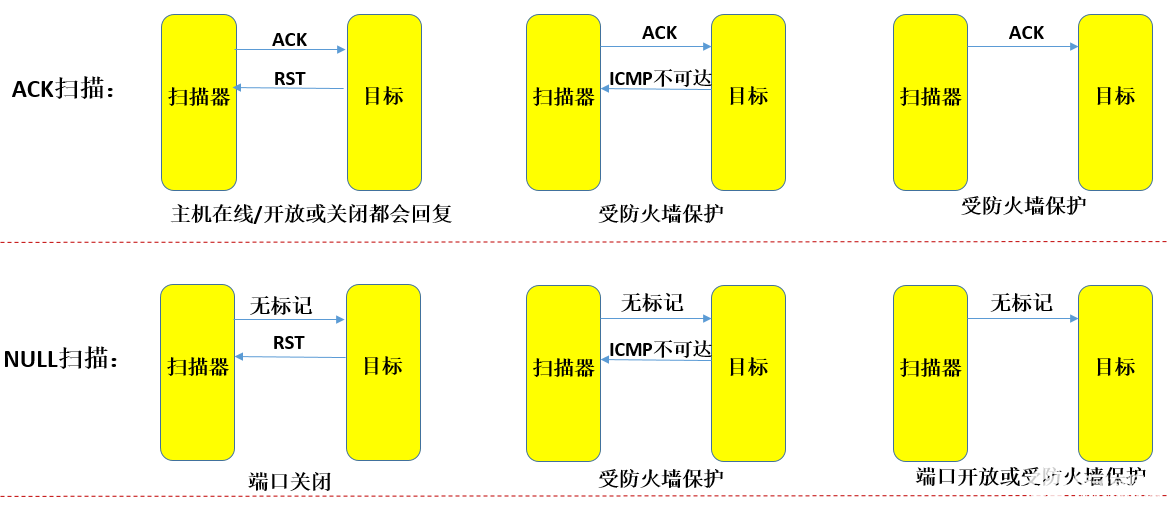

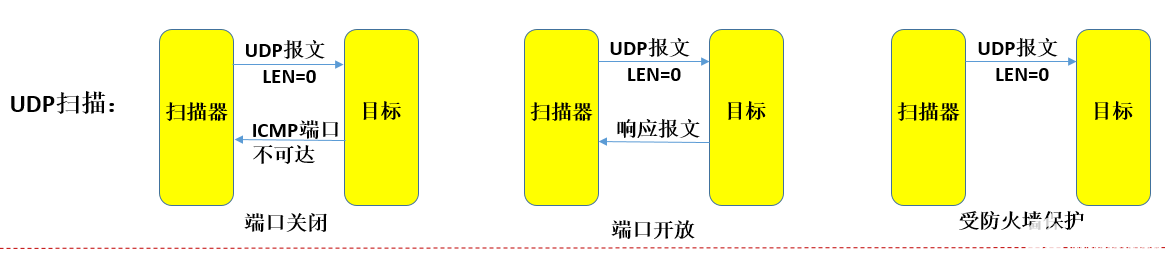

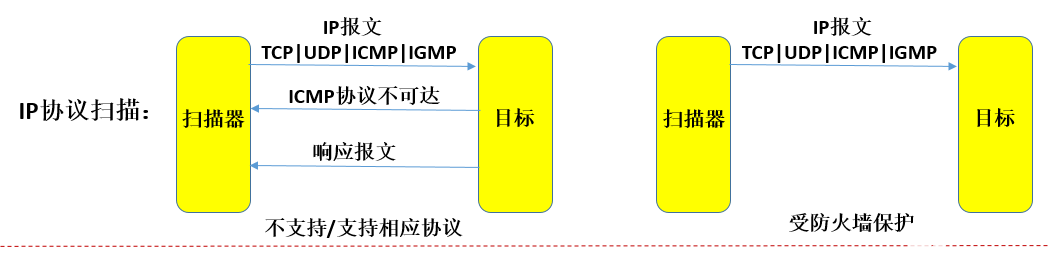

常见端口嗅探方式

总结

网络底层扫描嗅探威廉希尔官方网站 ,其本质上都是利用标准或私有协议交互机制来实现,是网络攻防人员最先关心的部分,本文所描述的网络扫描嗅探威廉希尔官方网站 比较基础,实际嗅探方式还有很多,社会工程学、辐射嗅探、中间人隐藏攻击嗅探、但嗅探威廉希尔官方网站 的底层基本都是相通的,无论上层嗅探威廉希尔官方网站 如何变化莫测,底层威廉希尔官方网站 都不会大变甚至不变,这就是底层安全威廉希尔官方网站 基石的重要性。

-

信息安全

+关注

关注

5文章

656浏览量

38917 -

网络安全

+关注

关注

10文章

3173浏览量

59879 -

IPv4

+关注

关注

0文章

142浏览量

19904 -

嗅探

+关注

关注

0文章

5浏览量

6530 -

IOT

+关注

关注

187文章

4215浏览量

197001

发布评论请先 登录

相关推荐

【原创】网络安全篇--网络底层嗅探扫描基础

【原创】网络安全篇--网络底层嗅探扫描基础

评论