2月份,国家信息安全漏洞共享平台(CNVD)收录了两个微软 Windows 操作系统 TCP/IP 高危漏洞(CNVD-2021-10528,对应 CVE-2021-24074,CNVD-2021-10529,对应 CVE-2021-24086)。IT之家获悉,公告显示,目前,漏洞细节尚未公开,微软已发布升级版本修复上述两个漏洞。

一、漏洞情况分析

2021 年 2 月 10 日,微软 Microsoft 在 2 月例行补丁日发布了 2 个 TCP/IP 高危漏洞(CVE-2021-24074/CVE-2021-24086)的补丁,这些漏洞影响绝大部分支持的 Windows 版本中的 TCP/IP 协议栈。

CVE-2021-24074 被标记为远程代码执行漏洞,出现此漏洞的原因由于两个数据包分片之间的 IPv4 选项字段错误,导致操作系统 IP 分片重新组装期间出现超出范围的读取和写入。攻击者可以通过构造特殊的 IP 源路由数据包触发漏洞,成功利用此漏洞的攻击者可能获得在目标服务器上执行任意代码的能力。

CVE-2021-24086 被标记为拒绝服务类型,攻击者可以通过发送多个精心制作的 IPv6 数据包(多个 IP 包头、无效包头、多个分片头等)触发漏洞,该漏洞利用成功可能导致目标主机发生蓝屏。

CNVD 对上述两个漏洞的综合评级为 “高危”。

二、漏洞影响范围

根据微软官方公布的信息判断,上述两个漏洞几乎影响现有 Windows 操作系统的绝大部分版本,包括:

Windows 7 SP1-Windows10 20H2

Windows Server 2008-Windows Server 20H2

三、漏洞处置建议

经综合威廉希尔官方网站 研判,由于上述两个漏洞的威胁程度高,范围广。攻击者如果成功利用,可能导致受害组织内部信息系统瘫痪或失守。微软公司已发布了修复上述两个漏洞的安全补丁,CNVD 建议用户开启 Windows 自动更新程序进行自动修复,或者从微软官方下载补丁进行手动修复。

责任编辑:PSY

-

微软

+关注

关注

4文章

6592浏览量

104045 -

信息安全

+关注

关注

5文章

656浏览量

38899 -

漏洞

+关注

关注

0文章

204浏览量

15371

发布评论请先 登录

相关推荐

对称加密威廉希尔官方网站 有哪些常见的安全漏洞?

物联网系统的安全漏洞分析

如何使用 IOTA 分析安全漏洞的连接尝试

漏洞扫描的主要功能是什么

深入了解 Windows 系统 TCP/IP 参数配置

苹果macOS 15 Sequoia将修复18年老漏洞,筑牢企业内网安全防线

Adobe修复35项安全漏洞,主要涉及Acrobat和FrameMaker

微软确认4月Windows Server安全更新存在漏洞,或致域控问题

微软去年提交1128个漏洞,"提权"和"远程代码执行"最为常见

微软修复两个已被黑客利用攻击的零日漏洞

iOS 17.4.1修复两安全漏洞,涉及多款iPhone和iPad

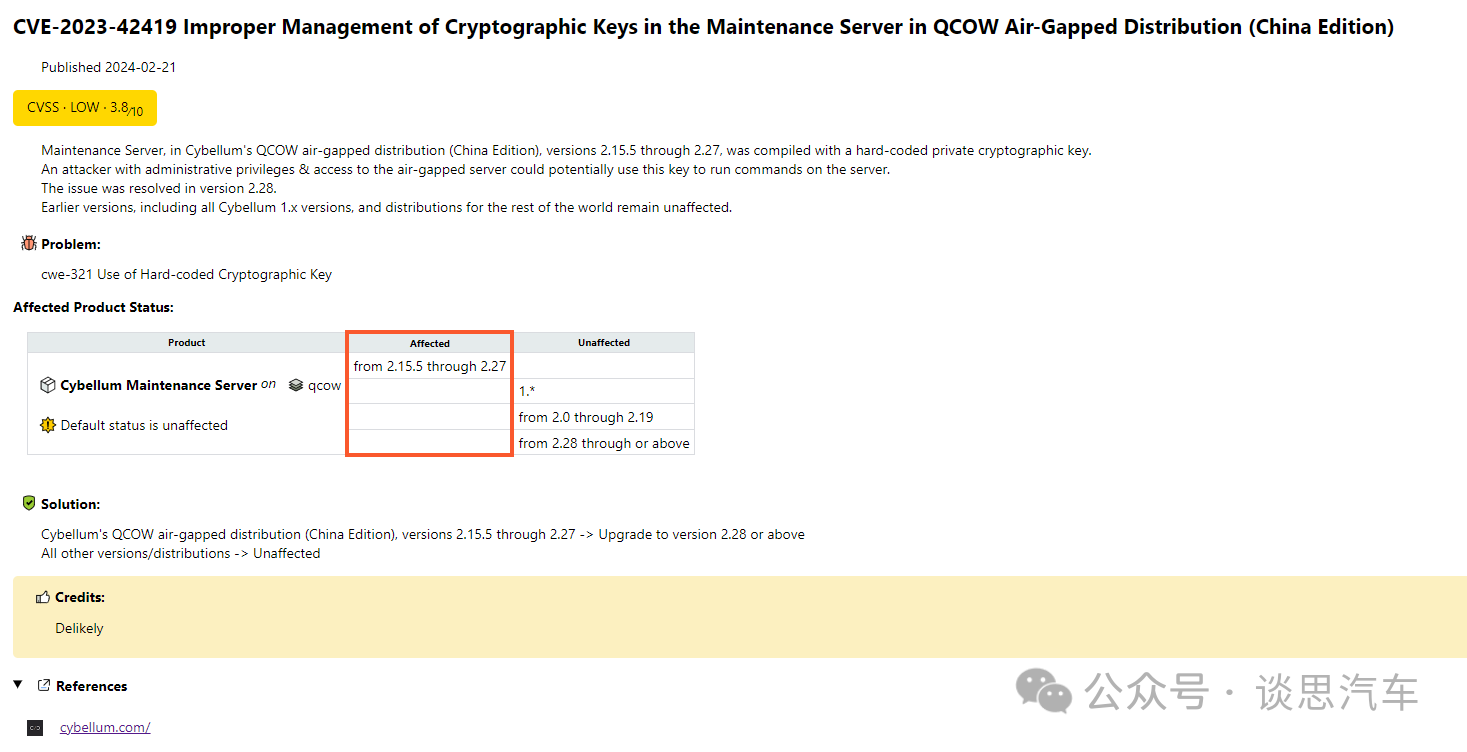

Cybellum汽车检测平台被曝漏洞,官方回复!全球汽车安全监管持续升级

国家信息安全漏洞共享平台收录两个 Windows 系统 TCP/IP 高危漏洞,微软已修复

国家信息安全漏洞共享平台收录两个 Windows 系统 TCP/IP 高危漏洞,微软已修复

评论